La chiave pubblica è un componente fondamentale della crittografia asimmetrica, nota anche come crittografia a chiave pubblica. In questo sistema, ogni utente possiede una coppia di chiavi: una chiave pubblica, che può essere condivisa liberamente, e una chiave privata, che deve essere tenuta segreta. La chiave pubblica viene utilizzata per criptare i messaggi o verificare le firme digitali, mentre la chiave privata viene utilizzata per decriptare i messaggi o creare firme digitali.

Ad esempio, quando si invia un messaggio riservato, il mittente utilizza la chiave pubblica del destinatario per crittografarlo. Solo il destinatario, con la sua corrispondente chiave privata, può decifrare e accedere al contenuto del messaggio. Questo meccanismo garantisce la riservatezza e l’autenticità delle comunicazioni digitali.

La crittografia a chiave pubblica è ampiamente utilizzata in diverse applicazioni, come i certificati digitali, i protocolli di sicurezza internet (SSL/TLS) e le firme digitali, garantendo la sicurezza e l’integrità delle informazioni trasmesse elettronicamente.

Di seguito sono riportate le istruzioni per generare una chiave SSH pubblica su ogni sistema operativo:

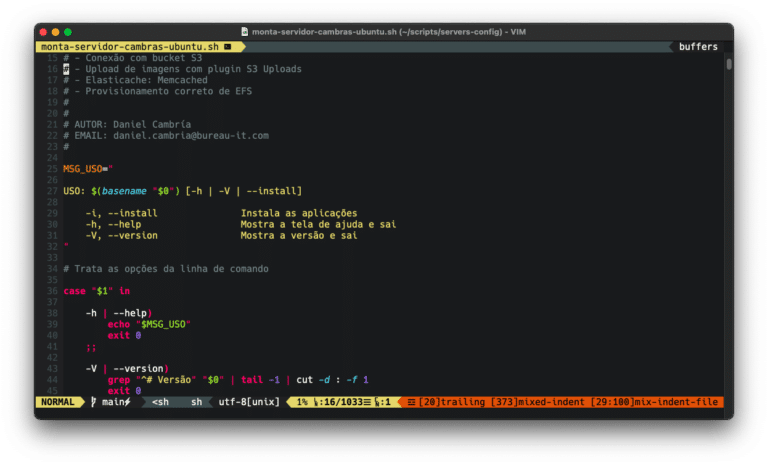

1. macOS e Linux

Apri il terminale ed esegui il seguente comando per generare una coppia di chiavi:

ssh-keygen -t rsa -b 4096 -C "[email protected]"

Spiegazione dei parametri:

-t rsaImposta il tipo di chiave su RSA.-b 4096Imposta la dimensione della chiave a 4096 bit, il che garantisce una maggiore sicurezza.-C "[email protected]"Aggiunge un commento (di solito il tuo indirizzo e-mail) alla chiave.

Dopo il comando:

- Ti verrà chiesto di definire un nome per il file della chiave.

~/.ssh/id_rsaPremi Invio per utilizzare il nome predefinito ( ). - Ti verrà quindi chiesto di impostare una password per proteggere la chiave. Ti consigliamo di aggiungere una password per una maggiore sicurezza.

~/.ssh/id_rsa.pubLa tua chiave pubblica sarà salvata come .

Per visualizzare la chiave pubblica generata, puoi utilizzare:

cat ~/.ssh/id_rsa.pub

2. Windows (con OpenSSH)

In Windows 10 e successivi, OpenSSH è integrato. Per generare la chiave SSH, segui i seguenti passaggi:

- Apri il Prompt dei comandi o PowerShell.

- Esegui il comando:

ssh-keygen -t rsa -b 4096 -C "[email protected]"

C:\Users\SeuUsuario\.ssh\id_rsaScegli la posizione in cui vuoi salvare la chiave (per impostazione predefinita, sarà in ).- Imposta una password per proteggere la chiave (facoltativa, ma consigliata).

Per visualizzare la chiave pubblica generata, esegui:

type $HOME\.ssh\id_rsa.pub

Fase finale per tutti i sistemi

Dopo aver generato la chiave pubblica, copia il suo contenuto e incollalo dove necessario per configurare l’accesso SSH:

- Linux/macOS:

cat ~/.ssh/id_rsa.pub - Windows:

type $HOME\.ssh\id_rsa.pub