La clé publique est un élément fondamental de la cryptographie asymétrique, également connue sous le nom de cryptographie à clé publique. Dans ce système, chaque utilisateur dispose d’une paire de clés : une clé publique, qui peut être partagée librement, et une clé privée, qui doit être gardée secrète. La clé publique est utilisée pour crypter les messages ou vérifier les signatures numériques, tandis que la clé privée est utilisée pour décrypter les messages ou créer des signatures numériques.

Par exemple, lors de l’envoi d’un message confidentiel, l’expéditeur utilise la clé publique du destinataire pour le chiffrer. Seul le destinataire, avec sa clé privée correspondante, peut décrypter et accéder au contenu du message. Ce mécanisme garantit la confidentialité et l’authenticité des communications numériques.

La cryptographie à clé publique est largement utilisée dans diverses applications, telles que les certificats numériques, les protocoles de sécurité internet (SSL/TLS) et les signatures numériques, garantissant la sécurité et l’intégrité des informations transmises par voie électronique.

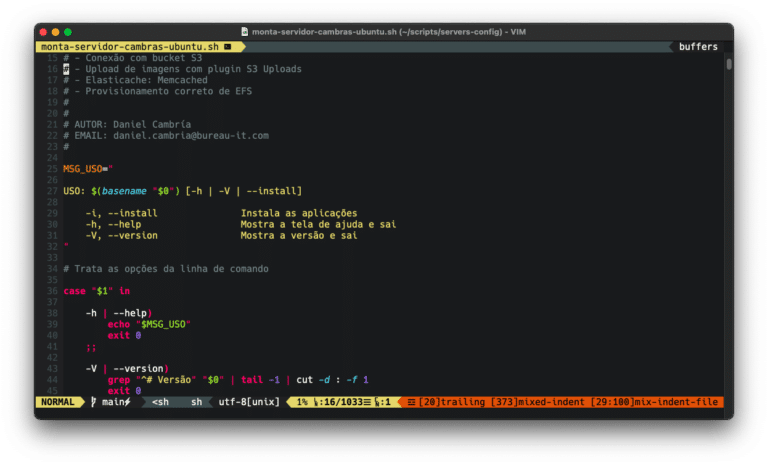

Vous trouverez ci-dessous les instructions pour générer une clé SSH publique sur chaque système d’exploitation :

1. macOS et Linux

Ouvrez le terminal et exécutez la commande suivante pour générer une paire de clés :

ssh-keygen -t rsa -b 4096 -C "[email protected]"

Explication des paramètres :

-t rsaRSA : Définit le type de clé comme étant RSA.-b 4096: Définit la taille de la clé à 4096 bits, ce qui garantit une plus grande sécurité.-C "[email protected]"Ajoute un commentaire (généralement votre adresse e-mail) à la clé.

Après la commande :

- Il vous sera demandé de définir un nom pour le fichier clé.

~/.ssh/id_rsaAppuyez sur Entrée pour utiliser le nom par défaut ( ). - Il vous sera ensuite demandé de définir un mot de passe pour protéger la clé. Nous vous recommandons d’ajouter un mot de passe pour plus de sécurité.

~/.ssh/id_rsa.pubVotre clé publique sera enregistrée sous le nom de .

Pour visualiser la clé publique générée, vous pouvez utiliser :

cat ~/.ssh/id_rsa.pub

2. Windows (avec OpenSSH)

Dans Windows 10 et les versions ultérieures, OpenSSH est intégré. Pour générer la clé SSH, procédez comme suit :

- Ouvrez l’invite de commande ou PowerShell.

- Exécutez la commande :

ssh-keygen -t rsa -b 4096 -C "[email protected]"

C:\Users\SeuUsuario\.ssh\id_rsaChoisissez l’endroit où vous souhaitez enregistrer la clé (par défaut, il s’agit de ).- Définissez un mot de passe pour protéger la clé (facultatif, mais recommandé).

Pour afficher la clé publique générée, exécutez :

type $HOME\.ssh\id_rsa.pub

Dernière étape pour tous les systèmes

Après avoir généré la clé publique, copiez son contenu et collez-le aux endroits nécessaires pour configurer l’accès SSH :

- Linux/macOS:

cat ~/.ssh/id_rsa.pub - Fenêtres:

type $HOME\.ssh\id_rsa.pub